Ustawienie zapory internetowej w panelu administracyjnym Plesk

Panel Plesk pozwala na uruchamianie, zatrzymywanie lub ustawianie niestandardowych zasad w zaporze sieciowej konta hostingowego.

Wprowadzenie

Ten artykuł wyjaśnia kroki, które należy wykonać, aby uruchomić, zatrzymać lub ustawić konkretne zasady zapory sieciowej w koncie hostingowym Plesk.

Wymagania

- aktywne konto hostingowe Plesk

- dane logowania w panelu

Kroki do wykonania

- po zalogowaniu się do panelu administracyjnego Plesk, wybierz "Zapora aplikacji internetowej" z wyświetlonego interfejsu

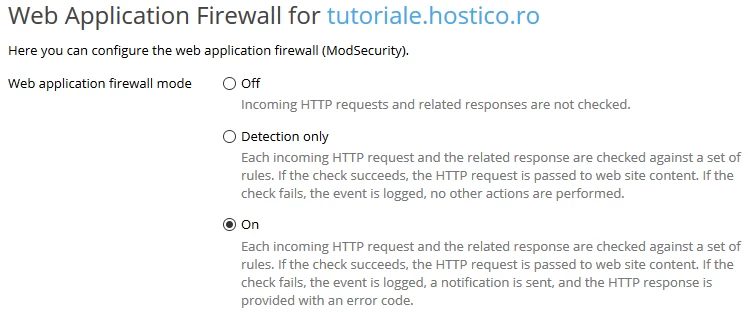

- na stronie, która się pojawi, zapora sieciowa może być ustawiona w trzech trybach:

- WŁĄCZONE, WŁĄCZONE (ustawienie domyślne). W tym trybie każde żądanie do serwera jest sprawdzane w odniesieniu do zestawu reguł. Jeśli żądanie nie jest uważane za złośliwe, jest przekazywane na stronę; jednak jeśli zostanie uznane za złośliwe przez nałożone filtry, zdarzenie jest rejestrowane w dzienniku błędów, a żądanie na stronę jest zatrzymywane z kodem błędu.

- WYŁ, zatrzymane. Żadne żądania do witryny nie będą sprawdzane.

- Tylko wykrywanie, w trybie wykrywania tylko. W tym trybie każde żądanie docierające do serwera będzie sprawdzane według zestawu reguł. Bez względu na to, czy żądanie zostanie uznane za złośliwe, czy nie, dotrze do witryny i zostanie zapisane w dzienniku błędów tylko wtedy, gdy zostanie uznane za złośliwe.

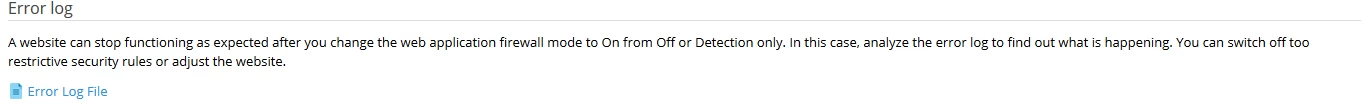

- po uzyskaniu dostępu do "Plik dziennika błędów" wyświetlane będą dzienniki błędów przesyłane przez zaporę sieciową

- Na tej stronie możesz w czasie rzeczywistym przeglądać wybrane logi, aktywując opcję "Rozpocznij aktualizacje w czasie rzeczywistym" i wybierając usługi, dla których chcesz aktywować tę opcję z pola znajdującego się w prawym górnym rogu.

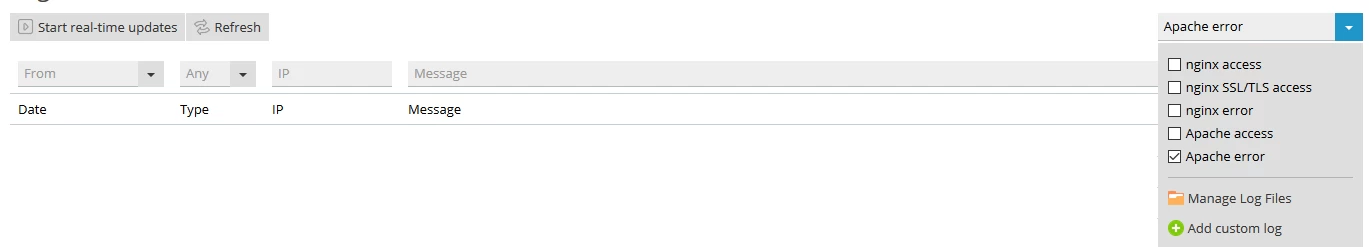

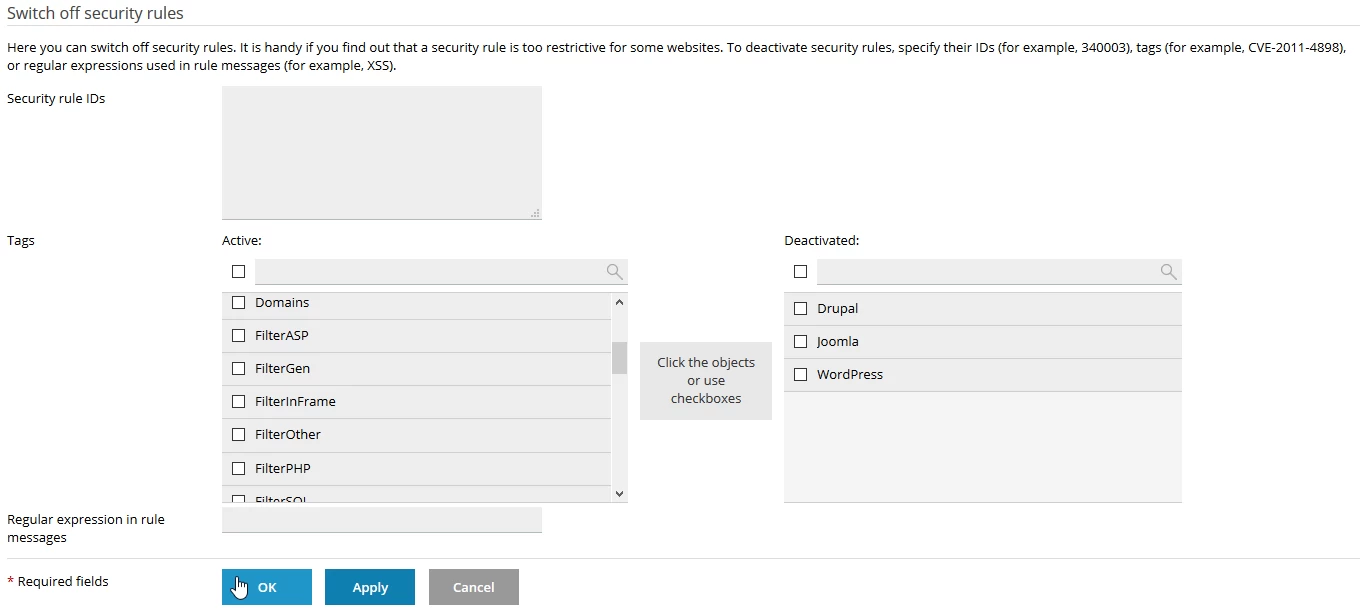

- zapora sieciowa pozwala na dezaktywację niektórych indywidualnych reguł, które mogą kolidować z prawidłowym funkcjonowaniem witryny. Zwykle reguły te mają postać identyfikatorów (ID), które będą obecne w dzienniku błędów w postaci [id "340003"]. Aby zignorować regułę, wpiszesz jej identyfikator w polu "Identyfikatory reguł zabezpieczeń".

- całe zestawy zasad związanych z określonymi sytuacjami, takimi jak ataki Brute Force, Backdoor, czy zasady dotyczące znanych aplikacji jak WordPress, Drupal, Joomla itp., można również wyłączyć, wybierając grupę w polu "Aktywne" i przenosząc ją do pola "Dezaktywowane"

- Aby wdrożyć zmiany, naciśnij przycisk "OK" znajdujący się na dole strony, po czym wyświetli się komunikat potwierdzający.

![]()