Jak możemy rozpoznać, czy wiadomość e-mail jest próbą phishingu?

Ten artykuł wyjaśnia, jak możesz zweryfikować niektóre aspekty wiadomości e-mail PHISHING.

W środowisku online istnieje wiele wyzwań, które można pokonać, jeśli masz wystarczające informacje, aby szybko je zidentyfikować. Phishing to jedno z tych wyzwań i polega na próbie oszustwa informacji osobistych za pomocą różnych metod podszywania się (fałszywe tożsamości).

Atakujący okresowo generują kampanie phishingowe, zwykle poprzez starannie stworzone wiadomości e-mail, mające na celu uzyskanie informacji osobistych, takich jak dane bankowe lub loginy do różnych platform używanych przez ofiary. Ważne jest, by użytkownicy byli czujni i dokładnie analizowali rodzaj otrzymanej wiadomości.

Typowy mechanizm manifestacji:

- Wiadomości phishingowe są napisane w celu wywołania poczucia pilności, presji lub trudności. Na przykład:

- Sugestia dotycząca potrzeby szybkiej aktualizacji danych osobowych na określonej stronie internetowej lub linku.

- Naśladowanie tożsamości wizualnej banku, znanego programu lub usługi.

- Zawartość wiadomości jest wizualnie i tekstowo podobna do tej, którą imituje podmiot.

* Zwróć uwagę na następujące elementy w podejrzanych wiadomościach:

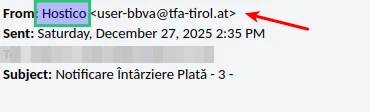

1) Adres e-mail: Od (nadawca)

- Adres może wydawać się legalny, na przykład:

- Instytucja bankowa;

- Znaną osobą;

- Usługa online (np.: panel sterowania, e-mail itp.);

- Firma użyteczności publicznej (gaz, elektryczność, internet);

- Sklep internetowy lub sieć społecznościowa.

Uwaga! Nawet jeśli nazwa nadawcy wydaje się być poprawna, zawsze należy sprawdzić adres e-mail, z którego została wysłana wiadomość.

2) Adres e-mail: Reply-To lub Return-Path (odbiorca odpowiedzi)

- Adres rzeczywisty atakującego różni się od tego wyświetlanego w polu From.

- Możesz sprawdzić te adresy w nagłówkach e-maila, dostępnych w używanym kliencie e-mail (np.: Wyświetl nagłówki lub Wszystkie nagłówki).

W nagłówkach pola Return-Path i Reply-To ujawniają prawdziwy adres nadawcy. Jeśli różnią się od adresu wyświetlanego w polu From, wiadomość jest podejrzana.

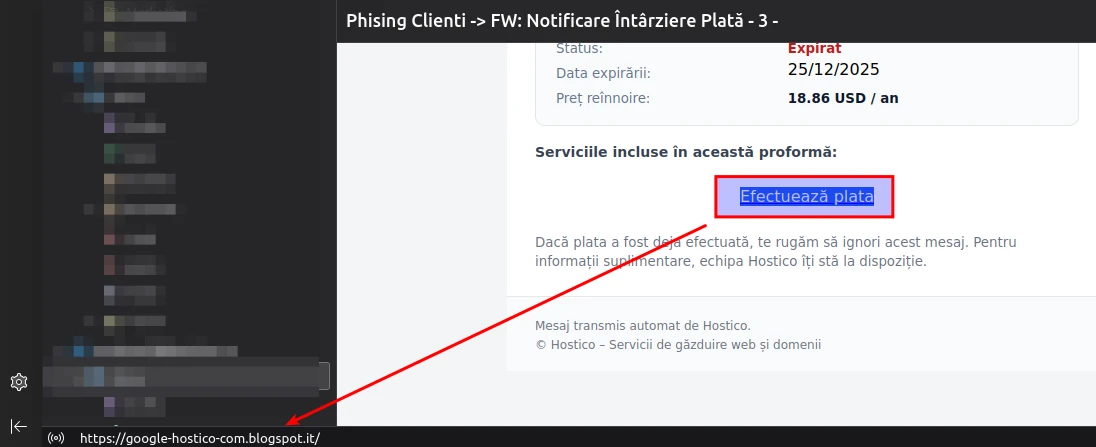

3) Linki w wiadomości

- Linki mogą otwierać fałszywe strony imitujące legalne witryny.

- Możesz zawierać formularze do zbierania danych osobowych.

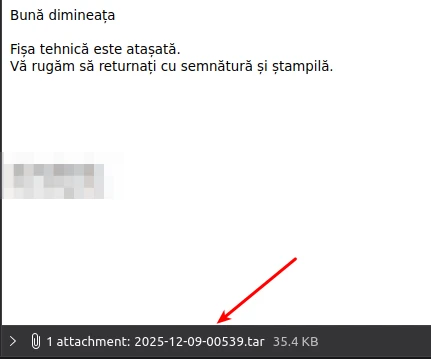

4) Załączniki w wiadomości

- Załączniki mogą zawierać pozornie legitne, ale zainfekowane pliki.

- Otwieranie ich może wykonywać złośliwy kod, pobierać wirusy lub przekierowywać na niezabezpieczone strony.

5) Inne podejrzane elementy

- Każdy niecodzienny szczegół lub budzący wątpliwości w wiadomości.

Rekomendacje:

- * Nie otwieraj e-maili z nieznanych źródeł.

- * Unikaj otwierania linków lub załączników w takich wiadomościach.

- * Nie wypełniaj informacji osobistych w podejrzanych formularzach.

- * Jeśli już wypełniłeś dane osobowe w takim formularzu, natychmiast zmień hasło do skompromitowanego konta.

- * W przypadku podejrzanych wiadomości skontaktuj się z działem technicznym Hostico.

- * Regularnie sprawdzaj artykuły na Krajowym Dyrektoriacie Bezpieczeństwa Cybernetycznego (DNSC / CERT-RO).